Выпуск №54 от 11.2025

Подписка на рассылкуЦентр управления Рутокен теперь и для Windows

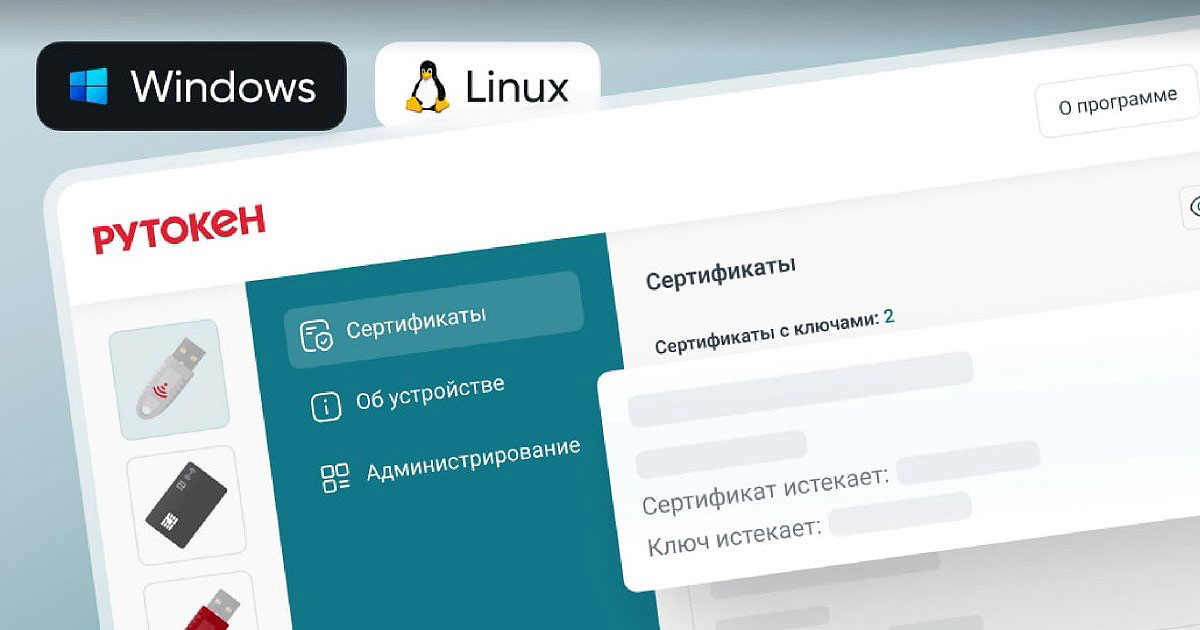

Компания «Актив» выпустила новую версию Драйверов Рутокен (версия 5.0), в состав которых включен новый компонент — программный продукт Центр управления Рутокен.

Центр управления Рутокен — это удобный инструмент, который позволяет:

- посмотреть информацию о ключевых носителях Рутокен, их состоянии и содержимом;

- установить аппаратные политики для PIN-кодов устройств семейства Рутокен ЭЦП 3.0 ;

- сменить PIN-код пользователя или администратора, а также отформатировать устройство;

- посмотреть ключи и контейнеры для КриптоПро CSP и других программ.

Поддерживаются устройства Рутокен ЭЦП 3.0, Рутокен ЭЦП 2.0 и Рутокен Lite.

В чем преимущества перехода на Центр управления Рутокен:

- Один инструмент для Windows и Linux с одинаковым набором функций.

- В Центре управления Рутокен будут реализовываться новые функции и возможности для управления ключевыми носителями.

- Современный и понятный интерфейс.

Рутокен KeyBox сертифицирован ФСТЭК России по 4 уровню доверия

Компания «Актив» получила новый сертификат ФСТЭК России на программный продукт Рутокен KeyBox версии 7.0 — средство для упрощения и упорядочивания взаимодействия с PKI инфраструктурой предприятия, позволяющее автоматизировать процессы администрирования и управления жизненным циклом ключевых носителей.

Ключевые преимущества Рутокен KeyBox:

- централизованное управление средствами аутентификации;

- учет СКЗИ и контроль их использования;

- решение проблем пользователей без обращения к администраторам;

- кроссплатформенность. Решение работает в Windows и GNU/Linux.

Новый сертификат будет действовать до 4 сентября 2030 года.

Драйверы Рутокен для Windows. Версия 5.0.0.0

- Новое!

-

- Добавлен новый компонент — Центр управления Рутокен.

- Теперь Генератор запросов на сертификат распространяется как отдельный продукт. Актуальная версия доступна в разделе Утилиты

- Добавили

-

- Улучшена работа Драйверов с различными контактными и бесконтактными (NFC) считывателями смарт-карт, включая встроенные в ноутбук.

- Сообщение об удалении в Панели управления Рутокен теперь предоставляет полную информацию об удаленных объектах: сертификат, ключевая пара..

- Исправили

-

- Исправлена ошибка, которая приводила к пропаданию считывателей Рутокен S после обновления Драйверов Рутокен.

- Изменены флаги установщика:

RTCPDESKTOPSHORTCUT. Флаг больше не поддерживается. Для скрытия ярлыка Панели управления Рутокен после установки используйте флагCPHIDE.RCCHIDE. Добавлен новый флаг для скрытия ярлыка Центра управления Рутокен после установки.

- Описание флагов установщика доступно на Портале документации Рутокен.

Утилита администрирования MFA Manager. Версия 0.2

- Важно

-

- Утилита теперь доступна на платформах Windows, Linux и macOS.

- Добавили

-

- Добавлена поддержка работы по беспроводному каналу NFC.

- Отображается AAGUID (глобальный уникальный идентификатор аттестации аутентификатора) токена при выводе информации о подключенных USB-токенах.

- Ресурсы

Библиотека rtPKCS11ECP. Версия 2.18.0.0

- Добавили

-

- Добавлены Android-сборки для x86 и x86_64 архитектур.

- XCFramework-сборки для платформ Apple подписаны обновленным сертификатом.

- Исправили

-

- Улучшена работа устройств Рутокен в среде виртуализации VirtualBox.

- Различные технические улучшения и исправления.

Рутокен Плагин. Версия 4.11.4.0

- Добавили

-

- Добавлена расшифровка CMS с использованием алгоритмов шифрования ГОСТ 34.12-2018 («Кузнечик» и «Магма») и информацией о получателях в формате

KeyAgreementRecipientInfo.

- Добавлена расшифровка CMS с использованием алгоритмов шифрования ГОСТ 34.12-2018 («Кузнечик» и «Магма») и информацией о получателях в формате

- Исправили

-

- Улучшена обратная совместимость с предыдущими версиями Рутокен Плагин — 4.10.x.x и более ранними.

- Исправлены ошибки при расшифровке CMS, созданных с использованием алгоритмов ECDSA и длинных кривых secp384r1 и secp521r1.

Модули Рутокен для OpenSSL. Версия 3.3.6

- Важно

-

- Устранены ошибки при шифровании и расшифровании CMS/CAdES-сообщений с использованием алгоритмов «Кузнечик» и «Магма».

- XCFramework-сборки для платформ Apple подписаны обновленным сертификатом.

- Добавили

-

- Теперь пакетные установщики автоматическая создают символические ссылки (symlinks) для библиотек librtengine.so и rtengine.so в директории с engine-модулями OpenSSL.

- Теперь rtnegine для macOS не зависит от версии и формата распространения (

dylib/XCFramework/Framework), вызываемого OpenSSL. - Технические улучшения обработки PKCS#11 URI:

- Добавлена поддержка параметра type, обеспечена совместимость с OpenSC версии 0.26.1 и выше и другие улучшения;

- Расширена совместимость со спецификациями PKCS#11 версии 2.30 и для RSA-ключей.

- Исправили

-

- Исправили ошибку, связанную с невозможностью использования Read-only PKCS#11 сессий.

Полезная информация

- Обзоры и документация

-

- Выпустили новые руководства, которые помогут изучить технологии TOTP и FIDO2 и интегрировать Рутокен OTP и Рутокен MFA.

- Наши партнеры CryptoStore выпустили обзор нового форм-фактора Рутокен Slim для электронной подписи и двухфакторной аутентификации на мобильных устройствах.

- Интеграции и совместимость

-

- Компании RooX и «Актив» подтвердили совместимость комплексной платформы управления доступом RooX UIDM с аутентификаторами Рутокен OTP и Рутокен MFA.

- Компания «Актив» и АО «НТЦ ИТ РОСА» подтвердили успешную работу интеллектуальных ключевых носителей Рутокен ЭЦП 3.0 с платформой виртуализации ROSA Virtualization 3.1.

- Новый уровень защиты: компании «Актив» и «АйТи Бастион» подтвердили корректность работы аппаратных аутентификаторов Рутокен OTP в РАМ-платформе СКДПУ НТ.

- Компании «Актив» и «РЕД СОФТ» подтвердили корректность работы программных продуктов Рутокен и USB-токенов Рутокен ЭЦП 3.0 с NFC с актуальными версиями операционной системы РЕД ОС и системы РЕД Виртуализация.

- «Код Безопасности» и Компания «Актив» подтвердили совместимость продуктов Континент АП/ZTN Клиент, Jinn-Client и Secret Net Studioс токенами и смарт-картами Рутокен.

- Компании «Актив» и BSS реализовали поддержку устройств линейки Рутокен ЭЦП 3.0 3120 в системах дистанционного банковского обслуживания для юридических лиц и ИП.

- USB-токены Рутокен ЭЦП 3.0 с разъемом USB-C обеспечивают безопасный доступ в ЕБС и заверение собранных данных в ПАК «Биометрия» Т-Банка.

- Компании «Актив» и «Пульсар» на форуме «Финополис-2025» подписали соглашение о научно-техническом партнерстве с целью совместного развития технологических решений для корпоративного сегмента рынка криптовалютных операций.

- Компании «Актив» и АО «НТЦ ИТ РОСА» подтвердили совместимостьы операционной системы РОСА Хром 12 (Сервер, Рабочая станция, включая версии с сертификацией ФСТЭК) с кроссплатформенным программным продуктом Центр управления Рутокен.

- Компании «Актив» и «Газинформсервис» подтвердили стабильную совместную работу программного комплекса для работы с электронной подписью Litoria Desktop 2 и активных USB-токенов линейки Рутокен ЭЦП 3.0.

- Вебинары и интервью

-

- Директор по развитию Владимир Иванов и руководитель проекта Рутокен База Андрей Игнатов провели вебинар «Как выбрать систему учета СКЗИ в 2026 году».

- Дмитрий Горелов, управляющий партнер и коммерческий директор Компании «Актив» принял участие в онлайн-конференции, посвященной электронной подписи на канале AM Live.

- Андрей Шпаков, руководитель отдела развития многофакторной аутентификации компании «Актив», дал интервью CISOCLUB на тему: «MFA как основа Zero Trust: защита доступа и ключей в реальных процессах».

- В статье Cyber Media «Passkeys: что это, как работает и почему скоро вы забудете о паролях» своими комментариями поделился Кирилл Мещеряков, эксперт по электронной подписи и аутентификации Компании «Актив».

- Павел Анфимов, заместитель директора по управлению продуктами, дал интервью CISOCLUB на тему: «Электронная подпись без риска: защита ключей, удобство сотрудников и безопасность цепочки поставок».

- Компании «Актив» и УралИнформЗащита на вебинаре «Обеспечение соответствия требованиям законодательства в ИБ для медицинских учреждений» обсудили, как цифровизация здравоохранения повышает требования к защите медицинской информации.

- Публикации на Хабре

-

- Павел Анфимов (Компания «Актив») и Дмитрий Грудинин (Avanpost) в новой статье объясняют, почему СКУД-карты — это не «удобно и безопасно», а «удобно и опасно», и чем заменить эту хрупкую схему.

- Сергей Панасенко, директор по научной работе Компании «Актив», описал несколько вариантов криптографических губок и основанных на них алгоритмов, а также дал краткий обзор свойств таких структур.

- Детальный разбор нового стандарта NIST SP 800-232, где «криптографическая губка» стала основой четырех низкоресурсных криптоалгоритмов Ascon для устройств с ограниченными ресурсами: IoT-систем, смарт-карт и встроенных контроллеров.