Смарт-карта Рутокен ЭЦП 3.0 NFC 3100, серт. ФСБ

Активные ключевые носители Рутокен ЭЦП 3.0 — принципиально новая линейка USB-токенов и смарт-карт для подписания документов электронной подписью и строгой двухфакторной аутентификации на настольных и мобильных устройствах. Продукты линейки являются полнофункциональными аппаратными СКЗИ.

В смарт-картах аппаратно реализованы: ГОСТ Р 34.10–2012 с длиной ключа 256/512 бит и ГОСТ Р 34.11–2012, а также симметричные шифры Магма и Кузнечик и международные алгоритмы электронной подписи RSA и ECDSA. Криптографические операции выполняются без копирования ключа в память компьютера.

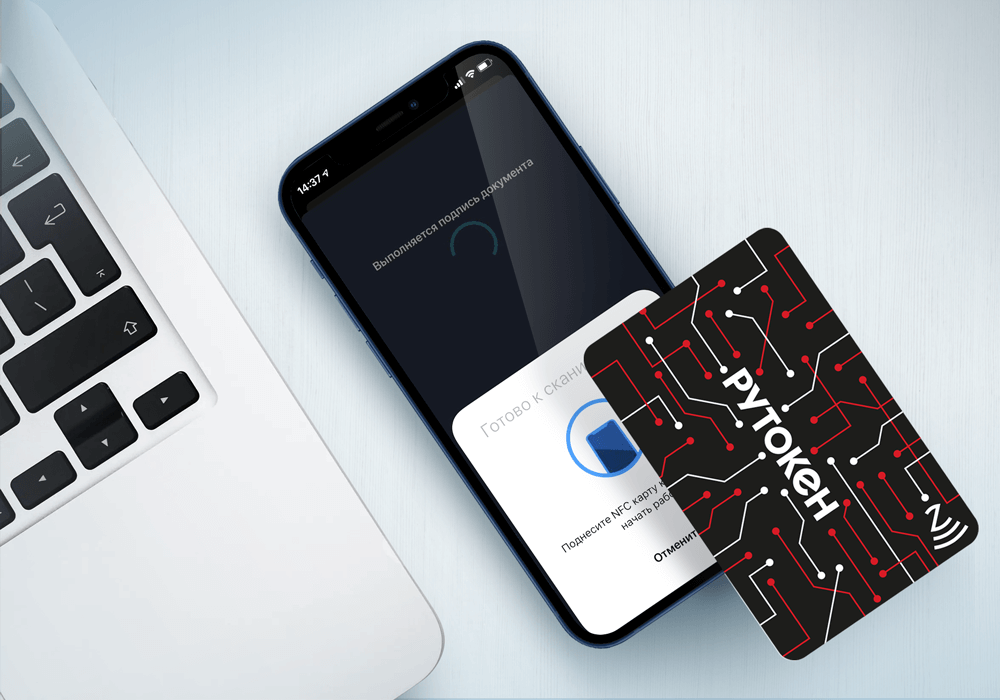

Смарт-карта помимо традиционного контактного интерфейса, оснащена бесконтактным интерфейсом (NFC). При этом функции устройств доступны через оба интерфейса. Это позволяет подписывать документы на смартфонах и планшетах так же легко, как расплачиваться бесконтактной банковской картой, при наличии поддержки в используемом мобильном приложении.

Поддержка отечественных и международных стандартов позволяет использовать модели Рутокен ЭЦП 3.0 в информационных системах с высокими требованиями безопасности. ПО Рутокен работает во всех современных настольных и мобильных операционных системах. SDK позволяет встраивать поддержку устройств в классические, мобильные и веб-приложения.

Смарт-карта Рутокен ЭЦП 3.0 сертифицирована по требованиям ФСБ и ФСТЭК.

Криптографические возможности Рутокен ЭЦП 3.0 позволяют использовать USB-токены и смарт-карты для двухфакторной аутентификации и квалифицированной электронной подписи в государственных и корпоративных системах.

Наличие беспроводного канала NFC позволяет получить полноценное рабочее место на телефоне или планшете c Android, iOS или ОС Аврора. Возможность электронной подписи документа будет доступна, даже когда на устройстве нет доступа к мобильной сети или интернету. Чтобы подписать документ достаточно приложить смарт-карту к NFC-считывателю мобильного устройства. После этого устройством Рутокен ЭЦП 3.0 NFC будет вычислена электронная подпись на неизвлекаемом ключе. Для реализации этих возможностей используемое мобильное приложение должно поддерживать работу с Рутокен ЭЦП 3.0 NFC.

В Комплекте разработчика Рутокен найдется все необходимое. Для быстрой интеграции в мобильные решения доступно приложение для подписания допусков к работе сотрудников (Android, iOS).

Рутокен ЭЦП 3.0 уже совместим со следующими криптографическими пакетами и криптопровайдерами:

- КриптоПро CSP 5.0 R2 и новее

- КриптоАРМ ГОСТ, в том числе мобильные версии

- КриптоАРМ 5

- Signal-COM CSP

- ViPNet CSP

- ViPNet OSSL 5.4

- VipNet PKI Client для Android

- Рутокен Плагин

- Криптопровайдер Рутокен (RSA)

- OpenSSH

- OpenSSL

- OpenVPN

- Эникриптер

- Аутентификация

-

- Аутентификация пользователей в сети, на веб-ресурсах, в приложениях, при удаленном доступе на мобильном устройстве или ПК.

- Замена парольной аутентификации при доступе к БД, Web-серверам, VPN-сетям и security-ориентированным приложениям на двухфакторную программно-аппаратную аутентификацию.

- Аутентификация при доступе к почтовым серверам, серверам баз данных, Web-серверам, файл-серверам.

- Надежная аутентификация при удаленном администрировании и т. п.

- Электронная подпись

-

- Электронная подпись на мобильном устройстве или ПК.

- Аппаратная реализация электронной подписи.

- Безопасное хранение ключевой информации

-

- Шифрование документов и почты на мобильных устройствах или ПК.

- Использование ключевой информации для выполнения криптографических операций на самом устройстве без возможности выдачи наружу закрытой ключевой информации.

- Сгенерированные на устройстве ключи подписи и шифрования не могут быть скопированы.

- При утере или краже безопасность не нарушается: для доступа к информации требуется PIN-код.

- Защита персональных данных

-

- Защита электронной переписки: шифрование почты, электронная подпись почтовых отправлений.

- Защита доступа к компьютеру и в домен локальной сети.

- Возможность шифрования данных на дисках.

- Корпоративное использование

-

- Использование в качестве интеллектуального ключевого носителя в разнообразных информационных системах, использующих технологии электронной подписи.

- Использование в качестве полноценного устройства шифрования и электронной подписи в криптографических сервис-провайдерах, системах защищенного документооборота, в ПО для шифрования логических дисков и т. д.

- Использование в корпоративных системах для надежного хранения служебной информации, персональной информации пользователей, паролей, ключей шифрования, сертификатов и любой другой конфиденциальной информации.

- Использование в качестве единого идентификационного устройства для доступа пользователя к разным элементам корпоративной системы.

- Аппаратные криптографические возможности

-

- ГОСТ Р 34.10-2001 генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- ГОСТ Р 34.10-2012/ГОСТ 34.10-2018 (256 и 512 бит): генерация ключевых пар с проверкой качества, формирование и проверка электронной подписи, срок действия закрытых ключей до 3-х лет.

- ГОСТ Р 34.11-94: вычисление значения хеш-функции данных, в том числе с возможностью последующего формирования ЭП.

- ГОСТ Р 34.11-2012/ГОСТ 34.11-2018 (256 и 512 бит): вычисление значения хеш-функции данных, в том числе с возможностью последующего формирования ЭП.

- ГОСТ 28147-89: генерация ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- ГОСТ Р 34.12-2015/ГОСТ 34.12-2018, ГОСТ Р 34.13-2015/ГОСТ 34.13-2018 (Кузнечик): генерация и импорт ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- ГОСТ Р 34.12-2015/ГОСТ 34.12-2018, ГОСТ Р 34.13-2015/ГОСТ 34.13-2018 (Магма): генерация и импорт ключей шифрования, шифрование данных в режимах простой замены, гаммирования и гаммирования с обратной связью, вычисление и проверка криптографической контрольной суммы данных (имитовставки ГОСТ).

- Выработка сессионных ключей (ключей парной связи):

- по схеме VKO GOST R 34.10-2001 (RFC 4357);

- по схеме VKO GOST R 34.10-2012 (RFC 7836);

- расшифрование по схеме EC El-Gamal.

- RSA: поддержка ключей размером 1024, 2048, 4096 бит, генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- ECDSA с кривыми secp256k1 и secp256r1: генерация ключевых пар с настраиваемой проверкой качества, импорт ключевых пар, формирование электронной подписи.

- Генерация последовательности случайных чисел требуемой длины.

- Возможности аутентификации владельца

-

- Двухфакторная аутентификация: по предъявлению самого идентификатора и по предъявлению уникального PIN-кода.

- Поддержка 3 категорий владельцев: Администратор, Пользователь, Гость.

- Поддержка 2-х глобальных PIN-кодов: Администратора и Пользователя.

- Поддержка локальных PIN-кодов для защиты конкретных объектов (например, контейнеров сертификатов) в памяти устройства.

- Настраиваемые аппаратные политики качества PIN-кодов, обрабатываются микропрограммой при соответствующих операциях. Устанавливаются при форматировании, опционально могут изменяться позднее по PIN-коду Администратора;

- Варианты политик:

- Ограничение минимальной длины PIN-кода;

- Ограничение использования PIN-кода по умолчанию;

- Запрет PIN-кода, состоящего из одного повторяющегося символа;

- Независимые требования по наличию в PIN-коде: прописных, строчных букв латинского и русского алфавитов; цифр; специальных символов;

- Запоминание до 10 устанавливаемых значений PIN-кода, и возможность запрета установки ранее использованного PIN-кода.

- Поддержка комбинированной аутентификации: по схеме «Администратор или Пользователь» и аутентификация по глобальным PIN-кодам в сочетании с аутентификацией по локальным PIN-кодам.

- Создание локальных PIN-кодов для дополнительной защиты части ключевой информации, хранящейся на USB-токене. Возможность одновременной работы с несколькими локальными PIN-кодами (до 7 шт).

- Ограничение числа попыток ввода PIN-кода.

- Индикация факта смены глобальных PIN-кодов с PIN кодов по умолчанию на оригинальные.

- Производительность аппаратных криптографических операций

-

- Электронная подпись ГОСТ 34.10-2012 (256): от 0.1 сек. (NFC), 0.1 сек. (ISO)

- Электронная подпись ГОСТ 34.10-2012 (512): от 0.25 сек. (NFC), 0.27 сек. (ISO)

- Электронная подпись ГОСТ Р 34.10-2001: от 0.1 сек. (NFC), 0.1 сек. (ISO)

- Электронная подпись RSA-1024: от 0.05 сек. (NFC), 0.04 сек. (ISO)

- Электронная подпись RSA-2048: от 0.21 сек. (NFC), 0.19 сек. (ISO)

- Электронная подпись RSA-4096: от 1.12 сек. (NFC), 1.08 сек. (ISO)

- Электронная подпись ECDSA-256 (secp256k1): от 0.14 сек. (NFC), 0.13 сек. (ISO)

- Электронная подпись ECDSA-256 (secp256r1): от 0.10 сек. (NFC), 0.08 сек. (ISO)

- Скорость хеширования ГОСТ Р 34.11-2012 (256 и 512): от 7.7 КБ/сек (NFC), до 9.4 КБ/сек (ISO)

- Скорость хеширования ГОСТ Р 34.11-94: от 16.6 КБ/сек (NFC), до 28.9 КБ/сек (ISO)

- Скорость шифрования ГОСТ 28147-89: до 18 КБ/сек (NFC), до 35.3 КБ/сек (ISO)

- Скорость шифрования ГОСТ Р 34.12-2015 (Магма): до 16.7 КБ/сек (NFC), до 30.8 КБ/сек (ISO)

- Скорость шифрования ГОСТ Р 34.12-2015 (Кузнечик): до 10 КБ/сек (NFC), до 13.6 КБ/сек (ISO)

- Файловая система

-

- Встроенная файловая структура по ISO/IEC 7816-4.

- Число файловых объектов внутри папки — до 255 включительно.

- Использование File Allocation Table (FAT) для оптимального размещения файловых объектов в памяти.

- Уровень вложенности папок ограничен объемом свободной памяти для файловой системы.

- Хранение закрытых и симметричных ключей без возможности их экспорта из устройства.

- Использование Security Environment для удобной настройки параметров криптографических операций.

- Использование файлов Rutoken Special File (RSF-файлов) для хранения ключевой информации: ключей шифрования, сертификатов и т. п.

- Использование предопределенных папок для хранения разных видов ключевой информации с автоматическим выбором нужной папки при создании и использовании RSF-файлов.

- Возможность изменения политики смены PIN-кода пользователя. Смена может быть доступна Пользователю, Администратору или обеим ролям одновременно.

- Интерфейсы

-

- Стандартные интерфейсы подключения:

- USB CCID;

- ISO 14443 (NFC) для бесконтактной микросхемы.

- Поддержка PC/SC.

- Microsoft Crypto API.

- Microsoft SmartCard API.

- PKCS#11 (включая российский профиль).

- Стандартные интерфейсы подключения:

- Встроенный контроль и индикация

-

- Контроль целостности микропрограммы (прошивки) Рутокен ЭЦП.

- Контроль целостности системных областей памяти.

- Проверка целостности RSF-файлов перед любым их использованием.

- Счетчики изменений в файловой структуре и изменений любых PIN-кодов для контроля несанкционированных изменений.

- Проверка правильности функционирования криптографических алгоритмов.

- Общие характеристики

-

- Современный защищенный микроконтроллер.

- Идентификация с помощью 32-битного уникального серийного номера.

- Поддержка операционных систем:

- Microsoft Windows 2022/11/10/8.1/2019/2016/2012R2/8/2012/7/2008R2

- GNU/Linux, в том числе отечественные

- Apple macOS 10.13 и новее

- Android 5 и новее

- iOS 13 и новее (iPhone XR, XS, XS Max и новее)

- Аврора 4+

- EEPROM память 128 КБ.

- Интерфейс USB 1.1 и выше.

- Размеры 85,6x53,98мм.

- Масса 5,5г.

- Специальные возможности

-

- Журналирование операций электронной подписи, сформированных по ГОСТ-алгоритмам, фиксация параметров электронной подписи и окружения.

- Ведение неубывающего счетчика операций электронной подписи в рамках журнала.

- Доверенное получение журнала, подтвержденное электронной подписью.

- Дополнительные возможности

-

- Работа с СКЗИ «КриптоПро CSP 5.0 R2» и новее по протоколу защиты канала SESPAKE (ФКН2) для контактного и беспроводного подключения по NFC.

- Собственный CSP со стандартным набором интерфейсов и функций API.

- Возможность интеграции в smartcard-ориентированные программные продукты.

- Minidriver для интеграции с Microsoft Base Smart Card Cryptographic Service Provider.

-

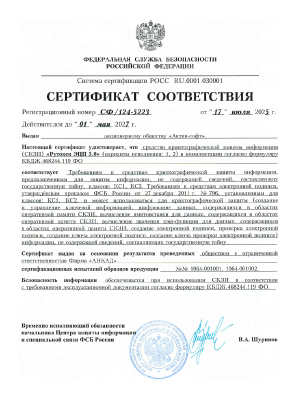

Сертификат на СКЗИ Рутокен ЭЦП 3.0 №СФ/124-5223

Сертификат № СФ/124-5223 удостоверяет, что СКЗИ Рутокен ЭЦП 3.0 соответствует требованиям к средствам криптографической защиты информации, предназначенным для защиты информации, не содержащих сведений, составляющих государственную тайну, классов КС1, КС2 и удовлетворяет требованиям к средствам электронной подписи, утвержденным приказом ФСБ России от 27 декабря 2011г. №796, установленным для класса КС1, КС2 и может использоваться для криптографической защиты информации, не содержащей сведений, составляющих государственную тайну.